L’IAM ou Identity and Access Managementest devenu un élément clé de l’informatique dans les grandes et moyennes entreprises. Ses avantages en ce qui concerne la productivité et l’application des politiques de contrôle d’accès sont reconnus, mais l’identity management a longtemps été considérée comme trop difficile à déployer.

Qu’est-ce que la Gestion des Identités et des Accès ?

La Gestion des Identités et des Accès (IAM) est un terme générique désignant les processus internes d'une entreprise permettant d'administrer et de gérer les comptes utilisateurs et les ressources du réseau de l'entreprise, y compris les droits d'accès des utilisateurs aux applications et aux systèmes. L’identity management comme l'explique www.tools4ever.fr inclut les fonctionnalités permettant de gérer l'identité d'un utilisateur dans le réseau. Il s'agit principalement d'authentifier les utilisateurs sur le réseau et de pouvoir assurer la traçabilité des droits demandés par l'utilisateur sur le réseau, on fait ici référence aux autorisations.

Logiciel de Gestion des Identités et des Accès

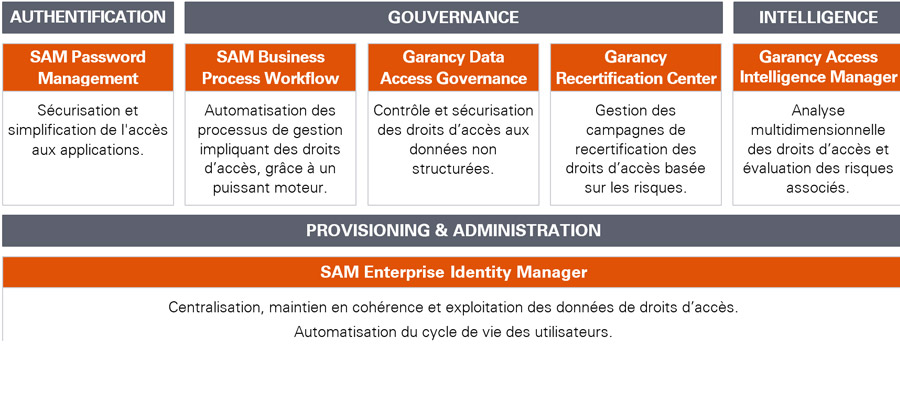

Les aspects authentification et droits d'accès des utilisateurs sur le réseau constituent des éléments clés de la gestion des identités et des accès. Le logiciel IAM est équipé de fonctionnalités permettant à l'utilisateur de rationaliser l'ensemble des procédures touchant à la gestion de l'authentification et des autorisations. Ces fonctionnalités permettent notamment : la gestion utilisateur, la gestion des workflows et le Self-Service, la gestion des mots de passe, le Single Sign-On (SSO) et la gestion du logiciel de gestion de compte.

Les avantages de la solution IAM

Les avantages de la mise en place d’une solution IAM, comme l'explique access-manager.net/, sont nombreuses notamment des gains de temps en termes d'administration, une meilleure sécurité grâce à un contrôle plus fin des droits d'accès aux applications et du cycle de vie des comptes et l’intégration de solutions d’authentification qui vont faciliter l’intégration ou la mise à jour des droits de chaque utilisateur. La mise en place d’une telle solution impose de mettre à plat les droits d’accès et d’identifier chaque utilisateur. L’intégration d’un identity management va permettre de formaliser et d’automatiser le processus d’habilitations des personnes. Cet objectif devra nécessairement passer par une étape de cartographie des droits des utilisateurs et de la qualification de ces droits. Avant d’arriver à une cartographie avec un référentiel unique des utilisateurs et des ressources, il sera plus pratique de faire une cartographie de l’existant, de l’analyser et de l’aménager.